Fundamentale Ideen der Informatik

Datenkompression

Fundamental Ideas of Computer Science

Data Compression

Übersicht

- Verlustfreie Kompression

- Codes mit variabler Wortlänge

- Lauflängen-Codierung

- Differenzcodierung

- LZW-Algorithmus

- Verlustbehaftete Kompression (Datenreduktion)

Contents

- Lossless Compression

- Variable-length codes

- Run-length encoding

- Differential encoding

- LZW algorithm

- Lossy Compression (data reduction)

Datenkompression – warum?

-

Daten sollen möglichst effizient gespeichert und übertragen werden:

- Datenmenge möglichst gering halten

- Übermittlungszeit reduzieren

- Speicherplatz sparen

-

Beispiel: Tar o. Zip zur Kompression von Dateien

Data Compression – Why?

-

Data should be stored and transmitted as efficiently as possible:

- Keep data volume as small as possible

- Reduce transmission time

- Save storage space

-

Example: Tar or Zip for file compression

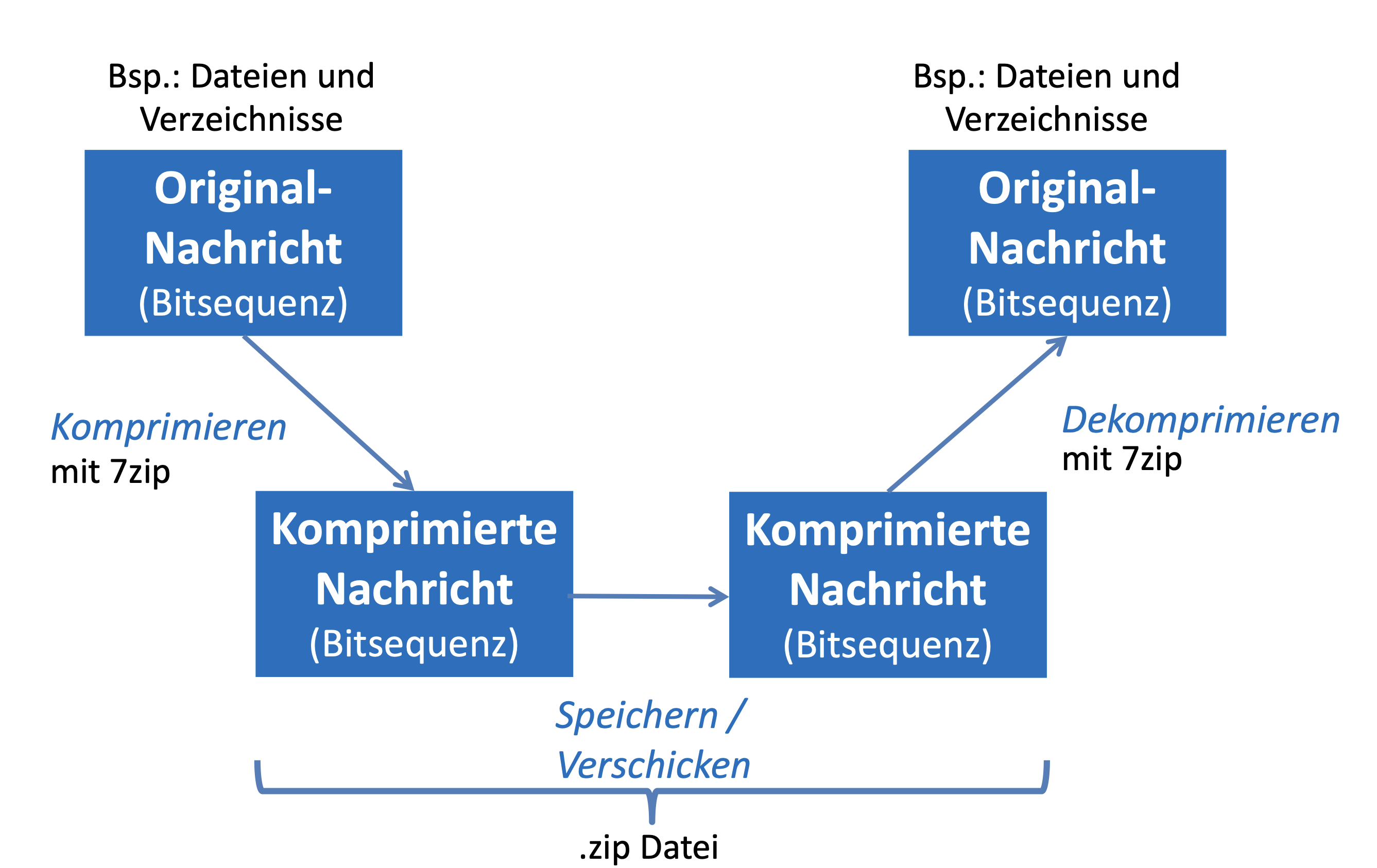

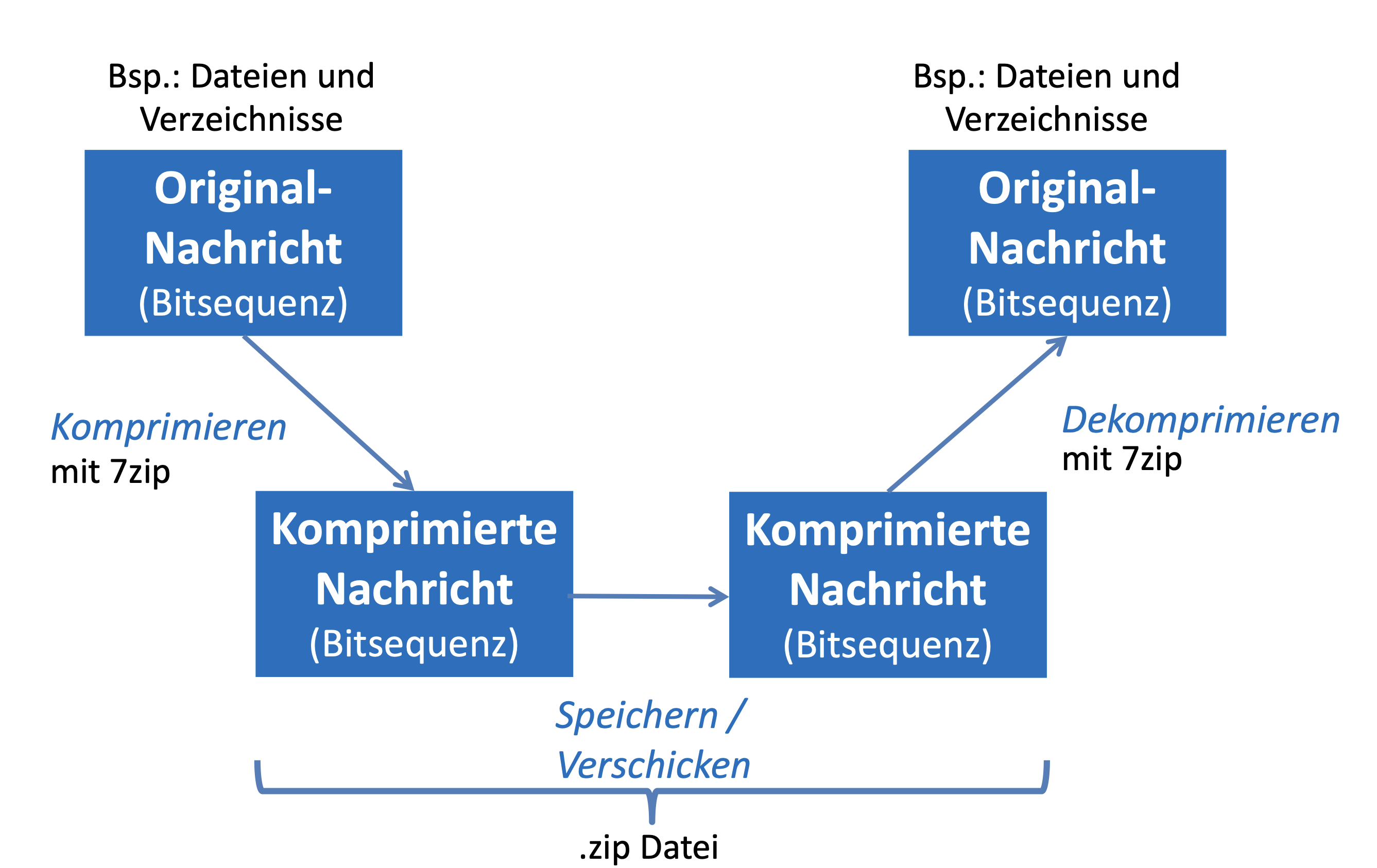

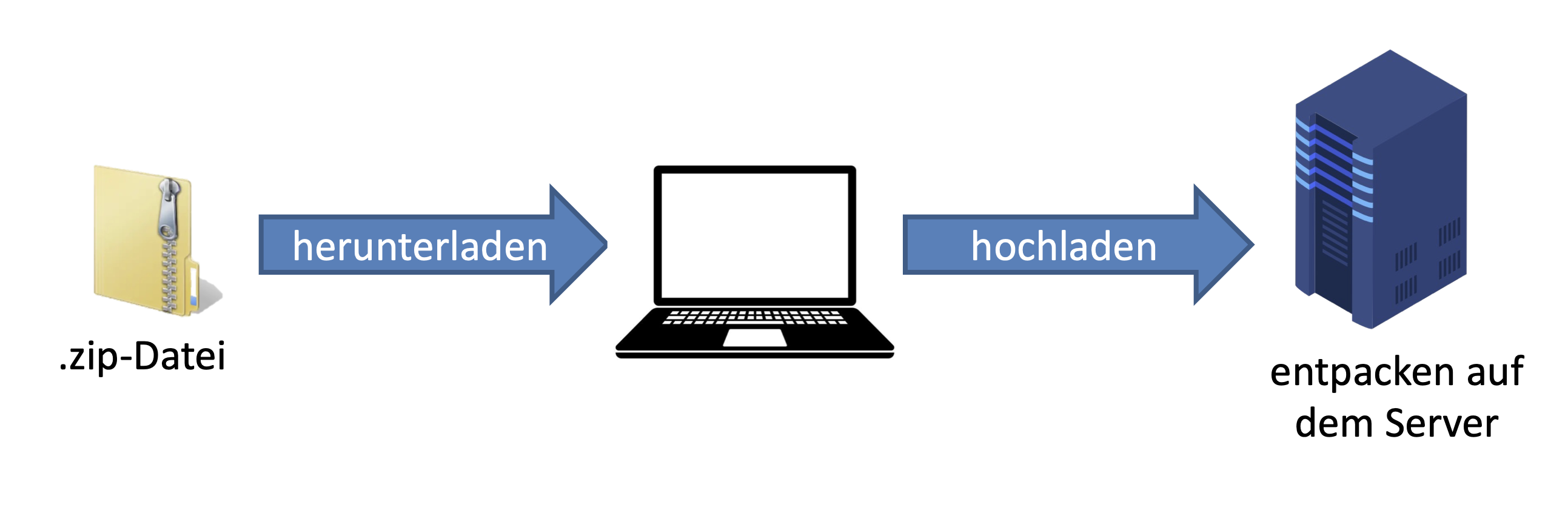

Allgemeiner Ablauf

General Process

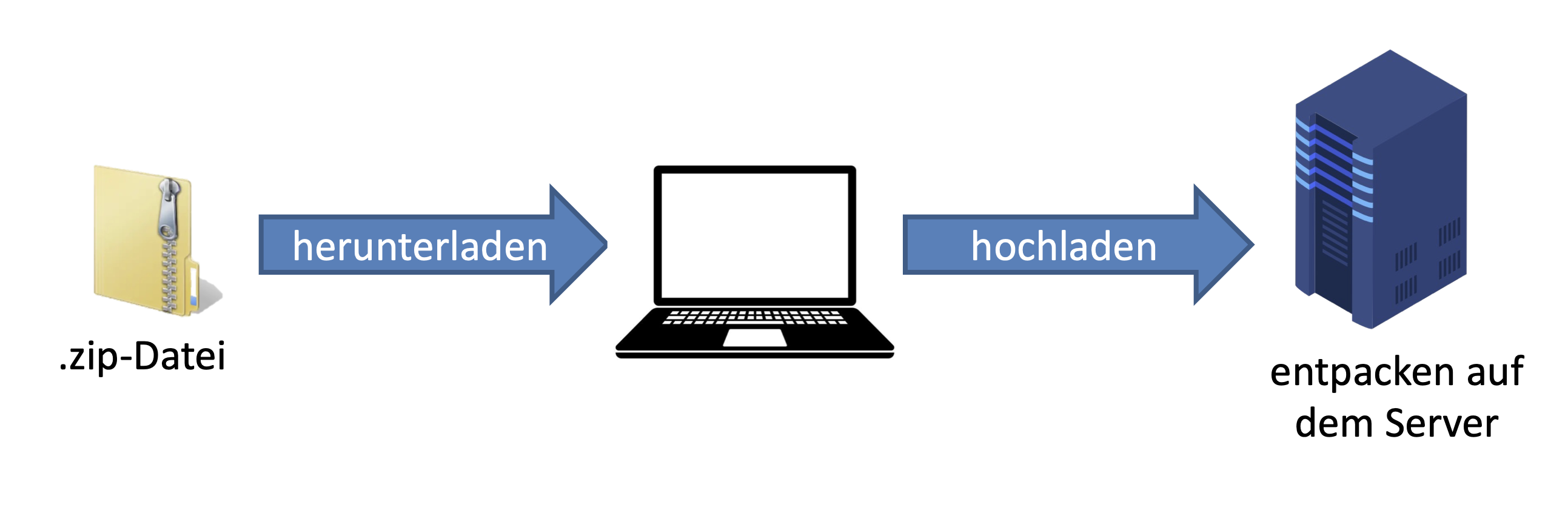

Umgang mit komprimierten Daten

Handling Compressed Data

Umgang mit komprimierten Daten

Handling Compressed Data

Übung: Dateien komprimieren

Komprimierung mit zwei Unterordnern: Textdatei und Bild

Textdatei eine .txt-Datei mit beliebigem Beispielinhalt

Bild

📁 Textdatei/

📄 text.txt

📁 Bild/

🖼️ foto.jpg

Exercise: Compressing Files

Komprimierung with two subfolders: Textdatei and Bild

Textdatei

Bild folder

📁 Textdatei/

📄 text.txt

📁 Bild/

🖼️ foto.jpg

Arten der Datenkompression

Verlustfreie Datenkompression

- Dekodierte Daten unterscheiden sich nicht von den Originaldaten

- Anwendung: Wenn der Verlust einzelner Bits die Qualität wahrnehmbar verändert

- Z.B. Texte, Tabellen, Quellcode

Verlustbehaftete Datenkompression

- Ein Teil der Information geht bei der Kompression verloren

- Anwendung: Qualitative Lücken in der menschlichen Wahrnehmung werden ausgenutzt

- Z.B. Bilder, Audio, Video, Messdaten

Types of Data Compression

Lossless Data Compression

- Decoded data does not differ from the original data

- Application: When the loss of individual bits noticeably changes quality

- E.g. text, spreadsheets, source code

Lossy Data Compression

- Part of the information is lost during compression

- Application: Exploits gaps in human perception

- E.g. images, audio, video, measurement data

Dateiformate — verlustfrei vs. verlustbehaftet

Verlustfrei

Verlustbehaftet

File Formats — Lossless vs. Lossy

Lossless

Lossy

VERLUSTFREIE KOMPRESSION

LOSSLESS COMPRESSION

Verlustfreie Kompression

Forderungen

- Alle Informationen müssen erhalten bleiben

- Informationen möglichst dicht packen

Analogie: Koffer packen

- Alle Gegenstände werden eingepackt

- Möglichst wenig Zwischenraum lassen

- Größe hängt davon ab, welche Arten von Gegenständen eingepackt werden

Ziel: Koffer soll möglichst klein und kompakt gepackt werden

Lossless Compression

Requirements

- All information must be preserved

- Pack information as densely as possible

Analogy: Packing a suitcase

- All items are packed

- Leave as little empty space as possible

- Size depends on what types of items are packed

Goal: Pack the suitcase as small and compact as possible

Generelles Ziel: Redundanz reduzieren

Redundanz

- Informationen, die in einer Nachricht mehrfach vorkommen

- Informationen, die ohne Informationsverlust weggelassen werden können

Konkurrierende Ziele:

Komprimierung

Redundanz in den Daten möglichst gering halten

Fehlertoleranz

Redundante Daten unterstützen Fehlererkennung und Fehlerkorrektur

General Goal: Reduce Redundancy

Redundancy

- Information that appears multiple times in a message

- Information that can be omitted without loss of information

Competing goals:

Compression

Keep redundancy in the data as low as possible

Fault Tolerance

Redundant data supports error detection and error correction

Redundanz am Beispiel von HTML-Code

Zwei Seiten mit sich wiederholenden Inline-Styles — wo ist die Redundanz?

<html>

<body>

<h1 style="font-family: Arial;

font-size: 30px; color: red;">

Wartungsseite</h1>

<p style="font-family: Arial;

font-size: 16px; color: black;">

Diese Homepage wird erstellt</p>

<h2 style="font-family: Arial;

font-size: 24px; color: orange;">

Bitte habe noch etwas Geduld</h2>

</body>

</html><html>

<body>

<h1 style="font-family: Arial;

font-size: 30px; color: blue;">

Kontaktseite</h1>

<p style="font-family: Arial;

font-size: 16px; color: black;">

Feedback? Dann melde dich:</p>

<h2 style="font-family: Arial;

font-size: 24px; color: orange;">

dummy@email.de</h2>

</body>

</html>Redundancy Using HTML Code Example

Two pages with repeated inline styles — where is the redundancy?

<html>

<body>

<h1 style="font-family: Arial;

font-size: 30px; color: red;">

Maintenance Page</h1>

<p style="font-family: Arial;

font-size: 16px; color: black;">

This homepage is being created</p>

<h2 style="font-family: Arial;

font-size: 24px; color: orange;">

Please be patient</h2>

</body>

</html><html>

<body>

<h1 style="font-family: Arial;

font-size: 30px; color: blue;">

Contact Page</h1>

<p style="font-family: Arial;

font-size: 16px; color: black;">

Feedback? Then contact me:</p>

<h2 style="font-family: Arial;

font-size: 24px; color: orange;">

dummy@email.de</h2>

</body>

</html>Lösung: CSS — Redundanz auslagern

CSS-Syntax:

Die wiederholten Styles in eine eigene Datei:

p {

font-family: Arial;

font-size: 16px;

color: black;

}

h1 {

font-family: Arial;

font-size: 30px;

color: red;

}

h2 {

font-family: Arial;

font-size: 24px;

color: orange;

}Solution: CSS — Extract Redundancy

CSS syntax:

Extract the repeated styles into a separate file:

p {

font-family: Arial;

font-size: 16px;

color: black;

}

h1 {

font-family: Arial;

font-size: 30px;

color: red;

}

h2 {

font-family: Arial;

font-size: 24px;

color: orange;

}HTML aufgeräumt + externes Stylesheet

<html>

<head>

<link rel="stylesheet"

href="stylesheet.css">

</head>

<body>

<h1>Wartungsseite</h1>

<p>Diese Homepage wird erstellt

von Name</p>

<h2>Bitte habe noch etwas

Geduld</h2>

<p><a href="kontakt.html">

Kontakt</a></p>

</body>

</html>p {

font-family: Arial;

font-size: 16px;

color: black;

}

h1 {

font-family: Arial;

font-size: 30px;

color: red;

}

h2 {

font-family: Arial;

font-size: 24px;

color: orange;

}Styles nur einmal definiert — gilt für alle HTML-Dateien, die das Stylesheet einbinden.

Cleaned-up HTML + External Stylesheet

<html>

<head>

<link rel="stylesheet"

href="stylesheet.css">

</head>

<body>

<h1>Maintenance Page</h1>

<p>This homepage is being

created by Name</p>

<h2>Please be patient</h2>

<p><a href="kontakt.html">

Contact</a></p>

</body>

</html>p {

font-family: Arial;

font-size: 16px;

color: black;

}

h1 {

font-family: Arial;

font-size: 30px;

color: red;

}

h2 {

font-family: Arial;

font-size: 24px;

color: orange;

}Styles defined only once — applies to all HTML files that include the stylesheet.

Aufgabe: CSS auslagern

index.html und kontakt.html in einem Texteditor

stylesheet.css — lagern Sie die wiederholten Styles dorthin aus

<link> in beiden HTML-Dateien

📄 index.html

📄 kontakt.html

📄 stylesheet.css ←

Exercise: Extract CSS

index.html and kontakt.html in a text editor

stylesheet.css — move the repeated styles there

<link> in both HTML files

📄 index.html

📄 kontakt.html

📄 stylesheet.css ←

Ansätze zur verlustfreien

Datenkompression

- Codes mit variabel langen Codewörtern

- Morse-Code

- Huffman-Codierung

- Lauflängen-Codierung

- Differenzcodierung

- Arithmetische Codierung

- LZW-Algorithmus

Approaches to Lossless

Data Compression

- Variable-length codewords

- Morse code

- Huffman coding

- Run-length encoding

- Differential encoding

- Arithmetic coding

- LZW algorithm

Codes mit variabler Wortlänge

Block-Codes (feste Wortlänge)

- Jedes Zeichen wird mit gleich vielen Bits codiert

- z.B. ASCII-Code: feste Wortlänge von 7 bzw. 8 Bit

Variable Wortlänge

- Häufige Zeichen → kurze Bitfolge

- Seltene Zeichen → lange Bitfolge

- = statistische Datenkompression

Variable-Length Codes

Block Codes (fixed length)

- Every character is encoded with the same number of bits

- e.g. ASCII code: fixed word length of 7 or 8 bits

Variable Length

- Frequent characters → short bit sequence

- Rare characters → long bit sequence

- = statistical data compression

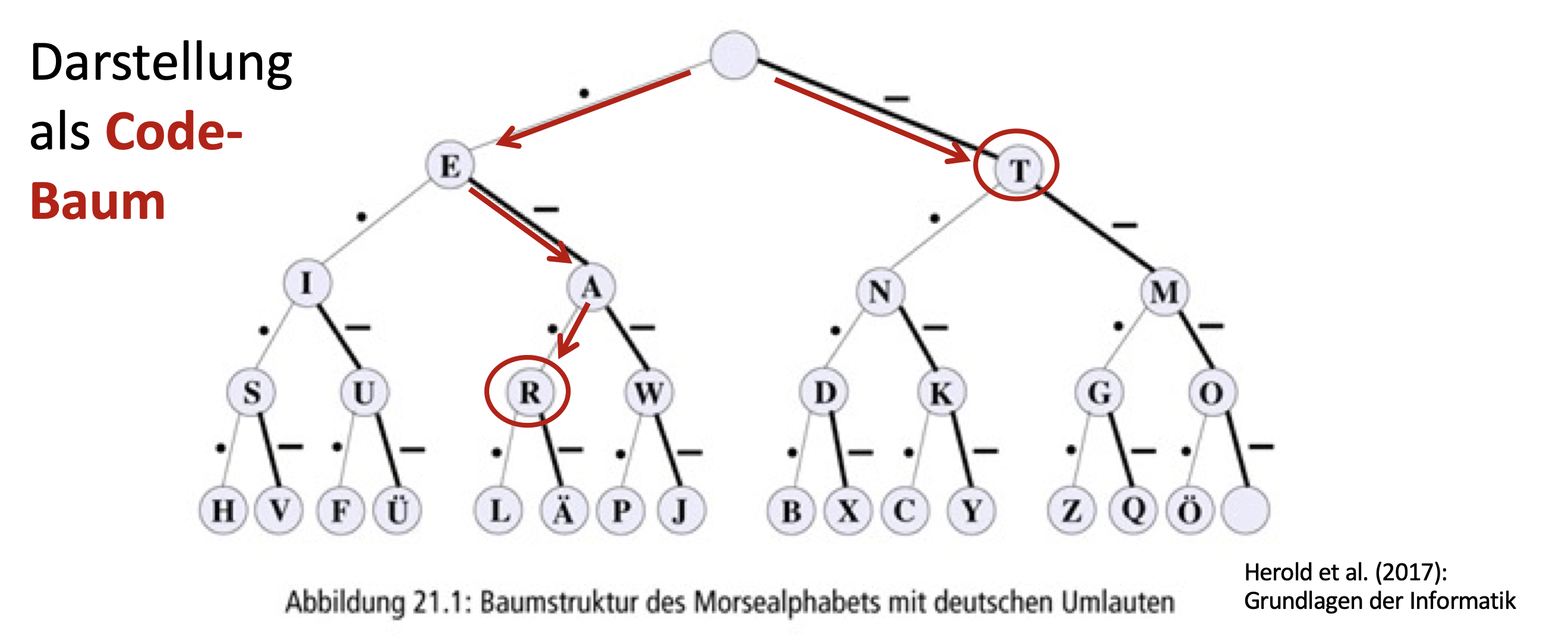

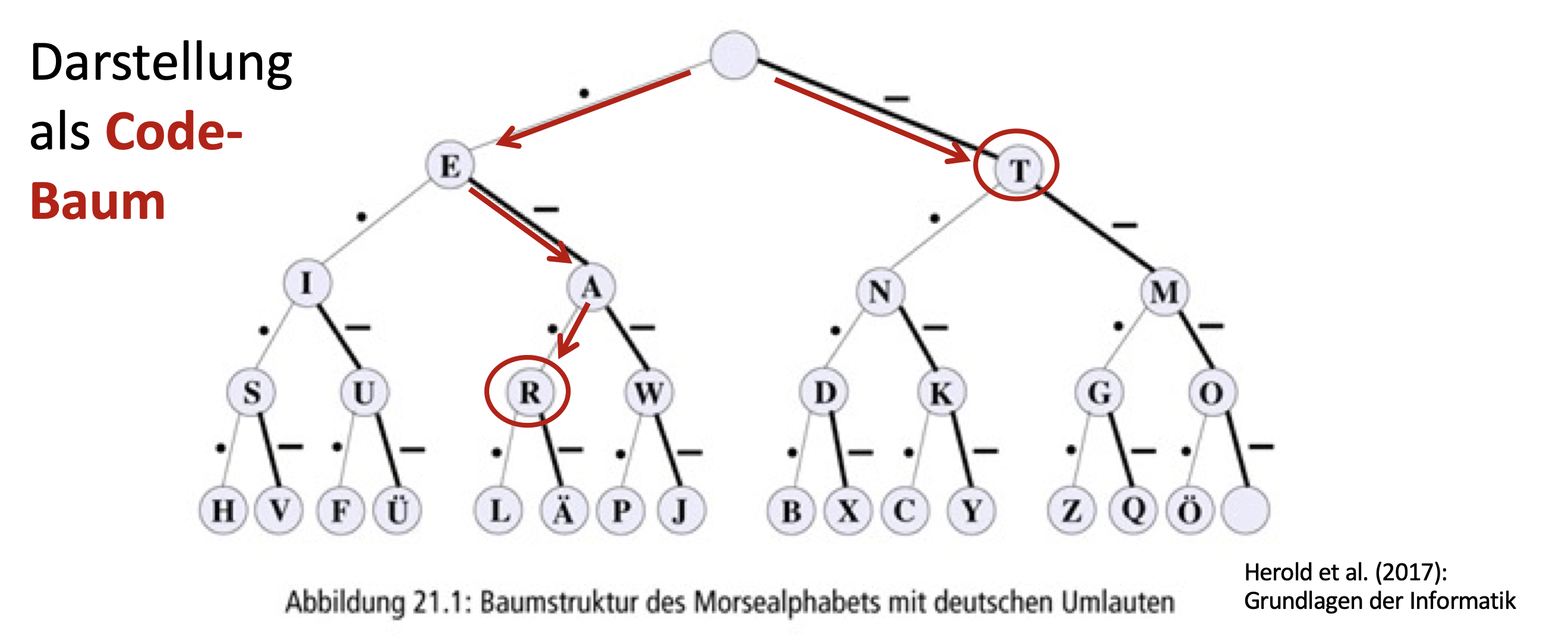

Beispiel: Morse-Code

- Zeichen werden durch kurze und lange Symbole dargestellt

- Pausen als drittes Symbol trennen die einzelnen Zeichen

Herold et al. (2017): Grundlagen der Informatik

Example: Morse Code

- Characters are represented by short and long symbols

- Pauses as a third symbol separate individual characters

Herold et al. (2017): Grundlagen der Informatik

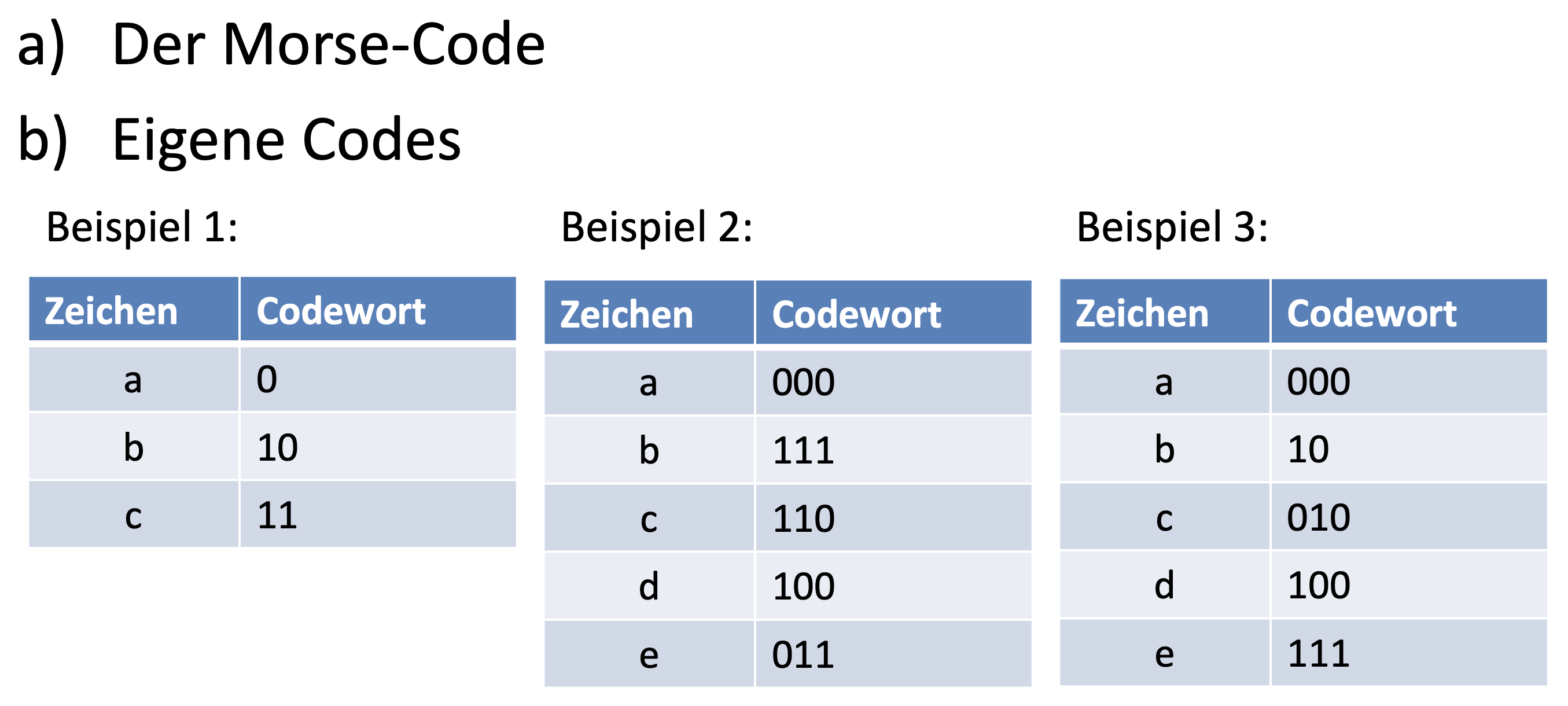

Fano-Bedingung für die

Dekodierbarkeit eines Codes

Codes mit variabler Wortlänge müssen für die Dekodierbarkeit folgende Bedingung erfüllen:

Ein Code erfüllt die Fano-Bedingung, wenn kein Wort aus dem Code der Anfang eines anderen Wortes ist.

Codes, die die Fano-Bedingung erfüllen, nennt man präfixfreie Codes.

Fano Condition for the

Decodability of a Code

Variable-length codes must satisfy the following condition for decodability:

A code satisfies the Fano condition if no codeword is the prefix of another codeword.

Codes that satisfy the Fano condition are called prefix-free codes.

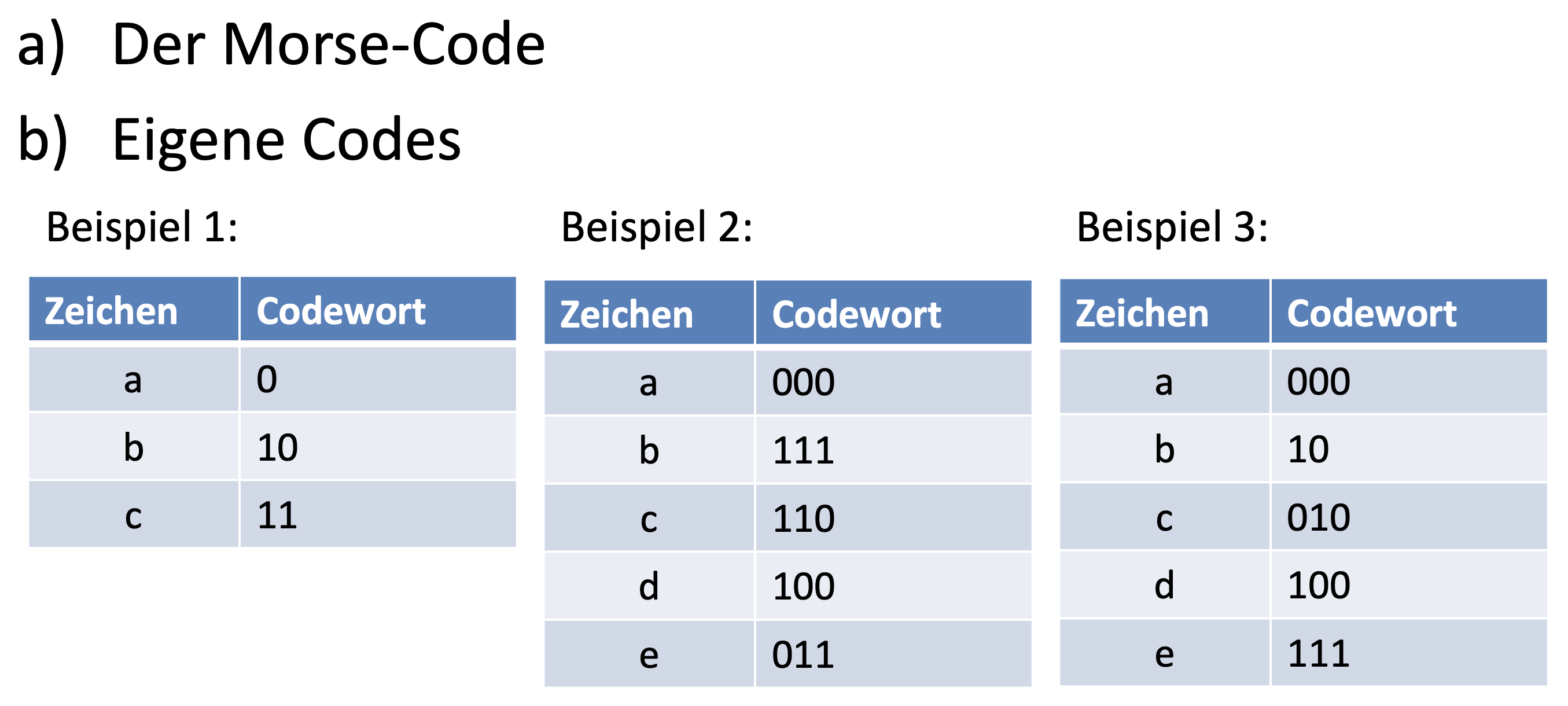

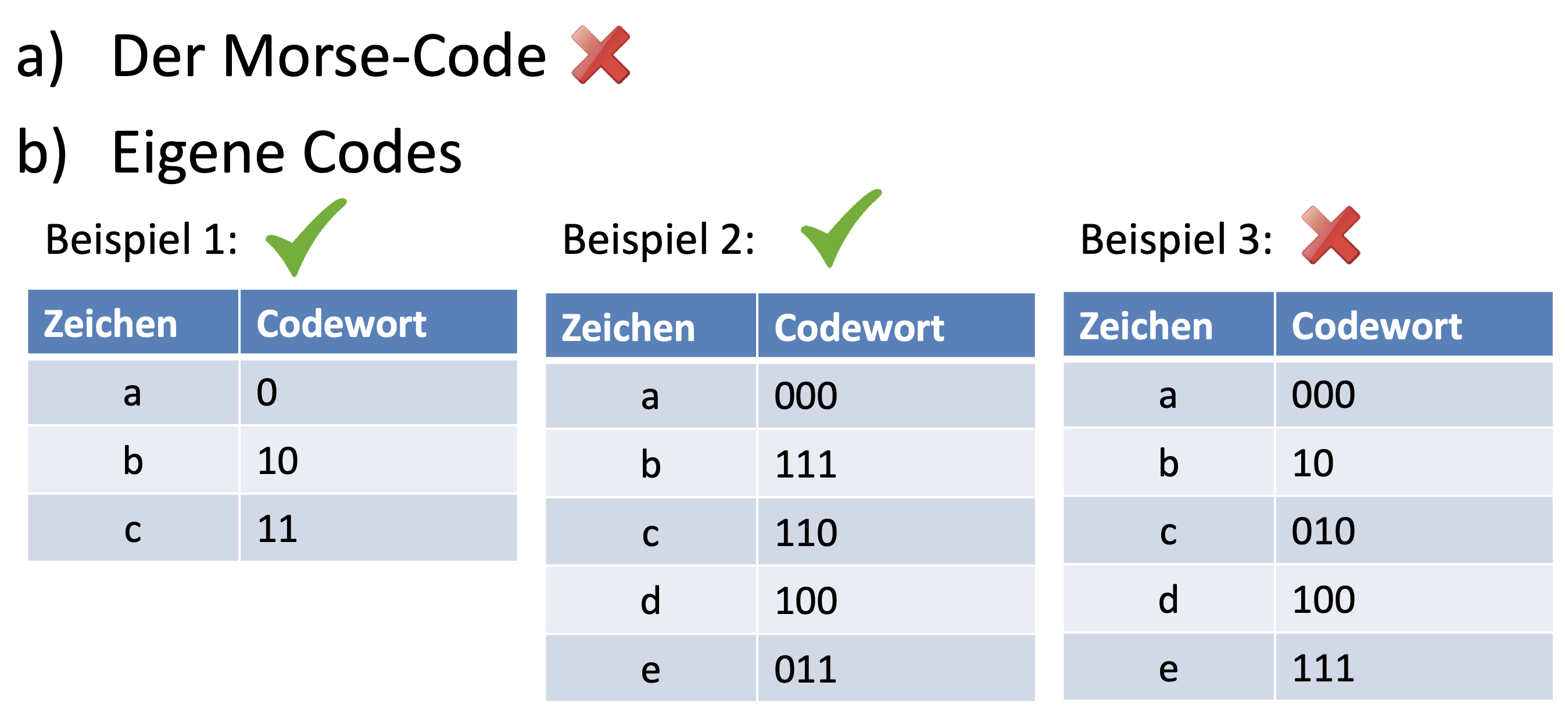

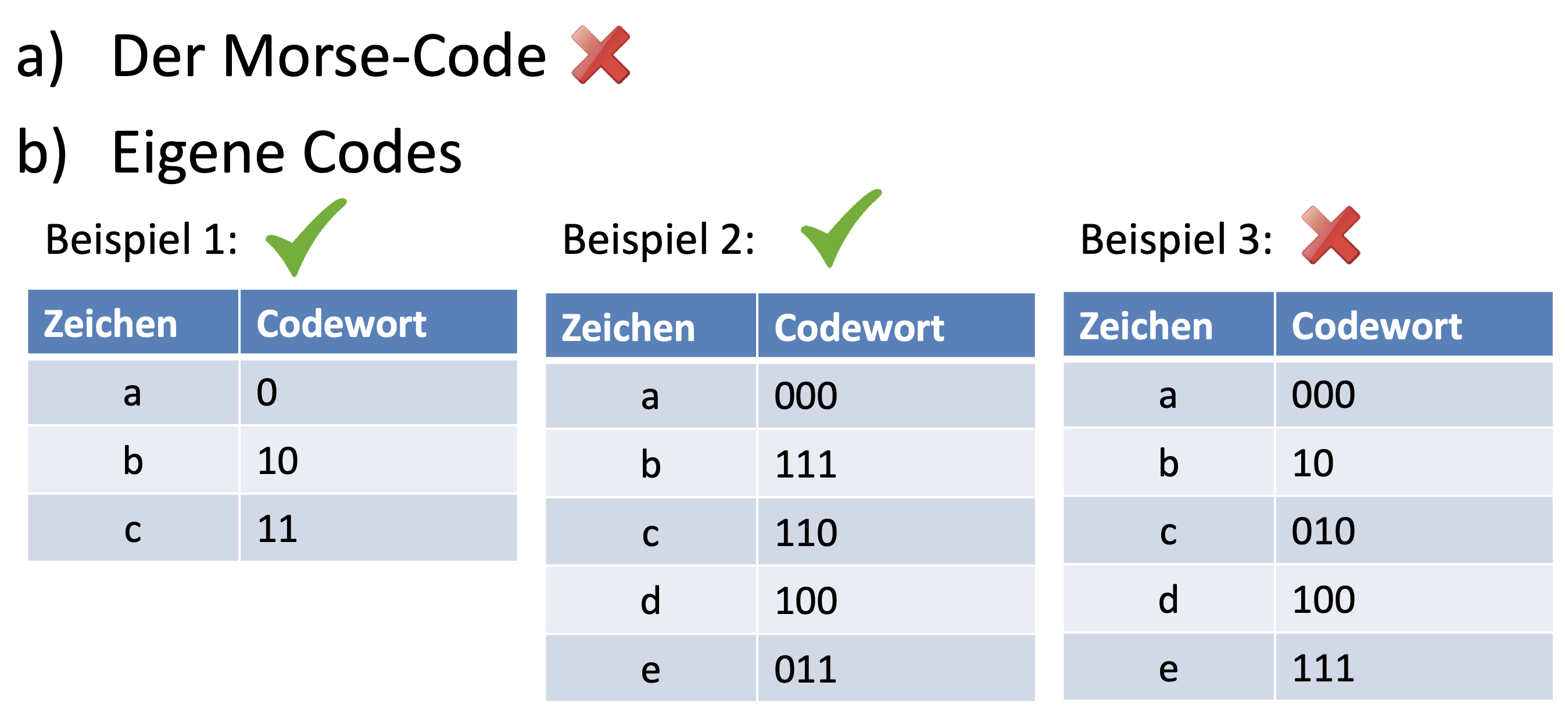

Welche Codes erfüllen die

Fano-Bedingung?

Which Codes Satisfy the

Fano Condition?

Welche Codes erfüllen die

Fano-Bedingung?

Which Codes Satisfy the

Fano Condition?

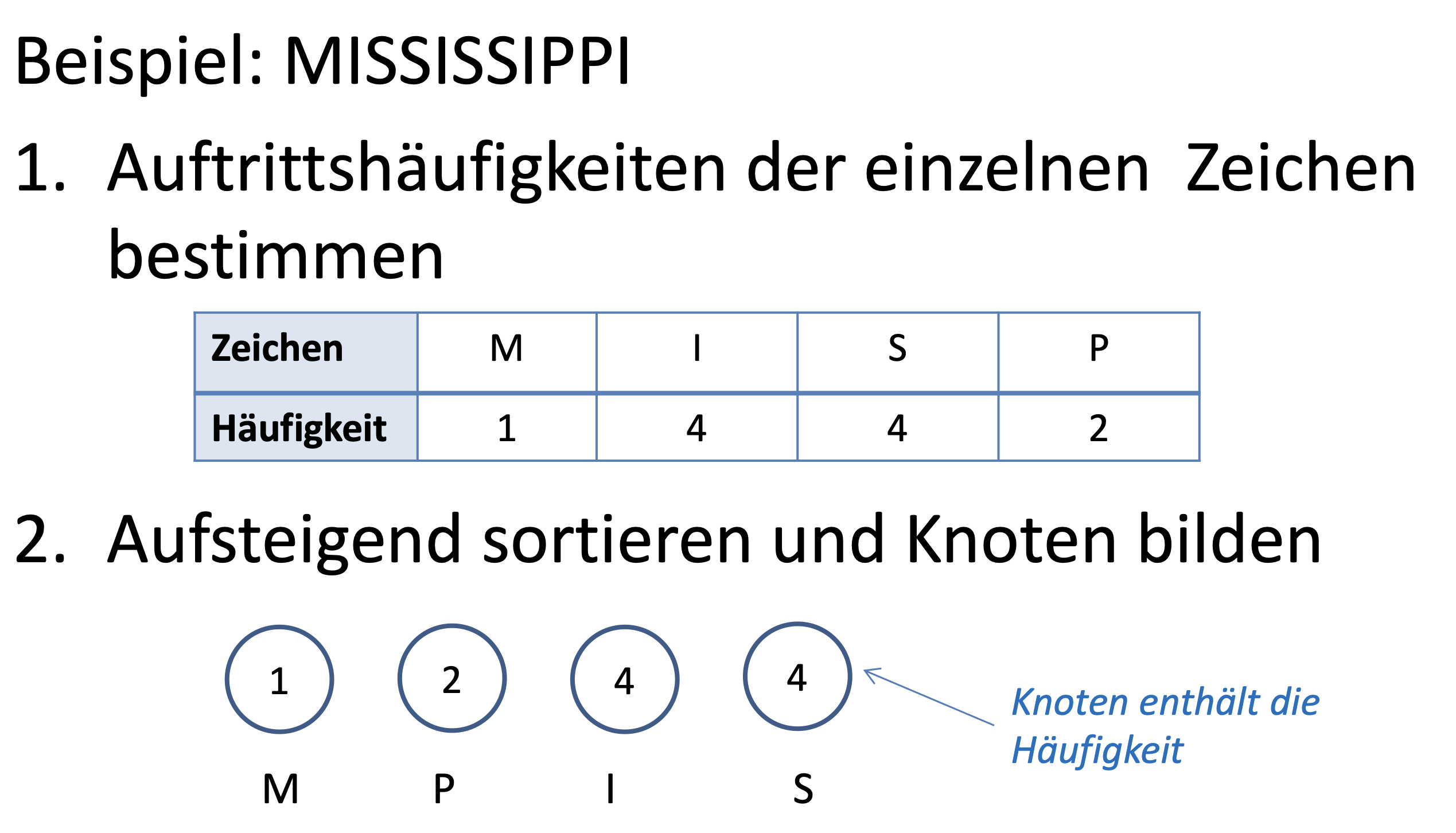

Huffman-Algorithmus

- Wurde 1952 von dem amerikanischen Mathematiker A. Huffman entwickelt

- Effektivste Methode, um die Redundanz in einem Code für Einzelzeichen zu minimieren

- Grundidee:

- Die Zeichen eines Texts, die häufig auftreten, werden in kurzen Codewörtern codiert.

- Der Code ist präfixfrei (s. Fano-Bedingung)

- Der Code wird über einen Code-Baum erzeugt

Huffman Algorithm

- Developed in 1952 by American mathematician A. Huffman

- Most effective method to minimise redundancy in a code for individual characters

- Core idea:

- Frequently occurring characters in a text are encoded with short codewords.

- The code is prefix-free (see Fano condition)

- The code is generated via a code tree

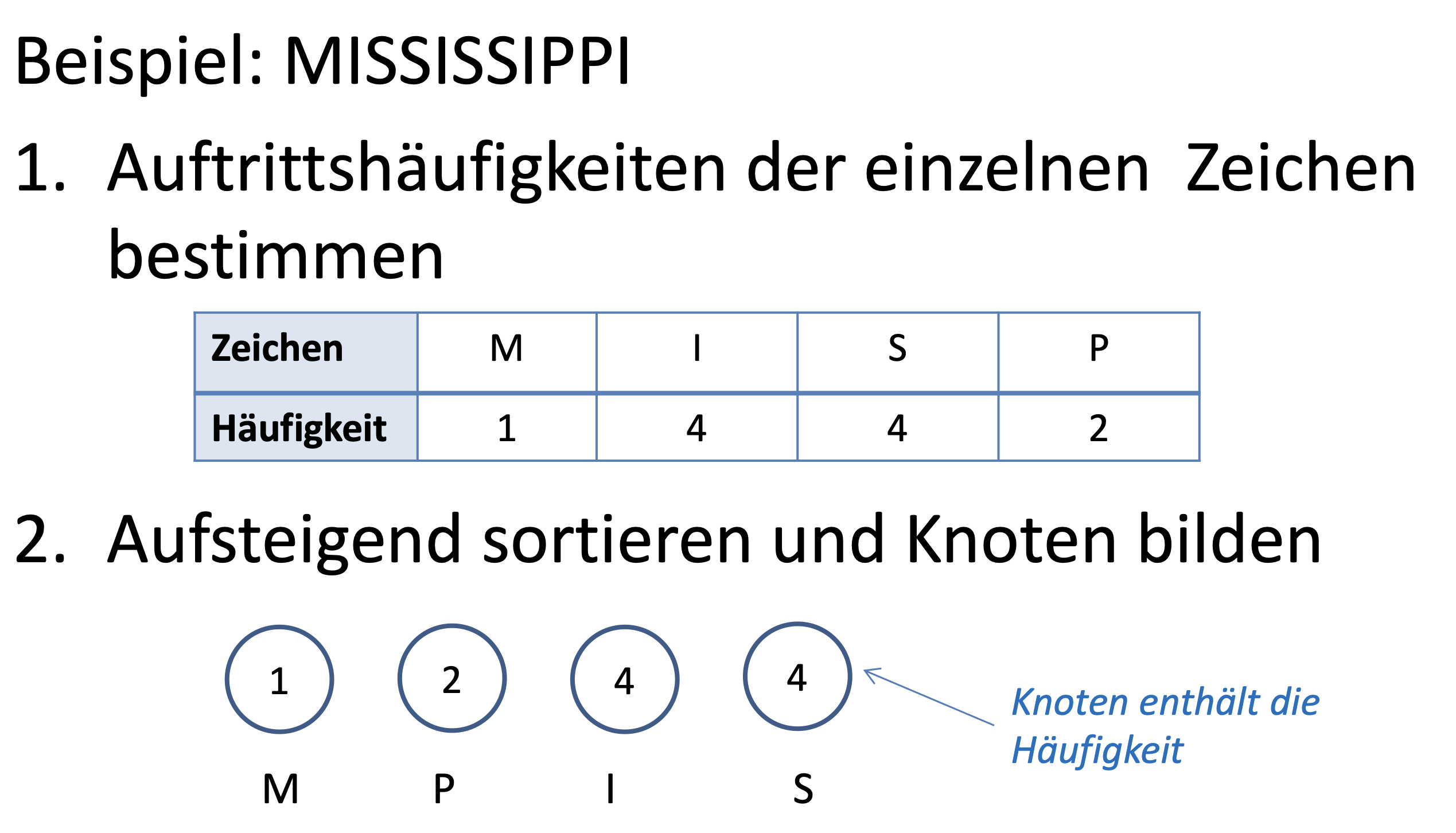

Vorgehensweise: Schritt 1 + 2

Procedure: Steps 1 + 2

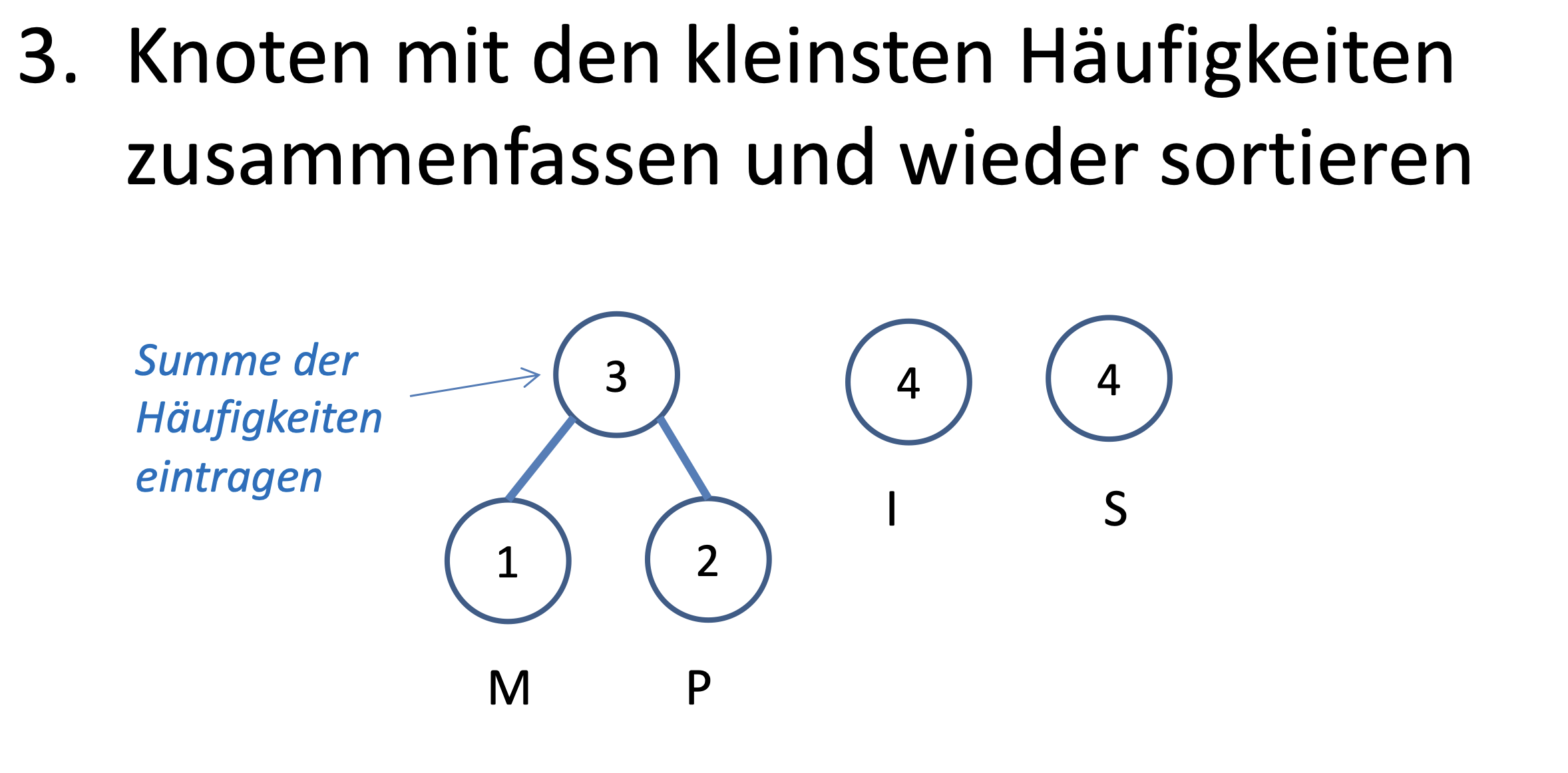

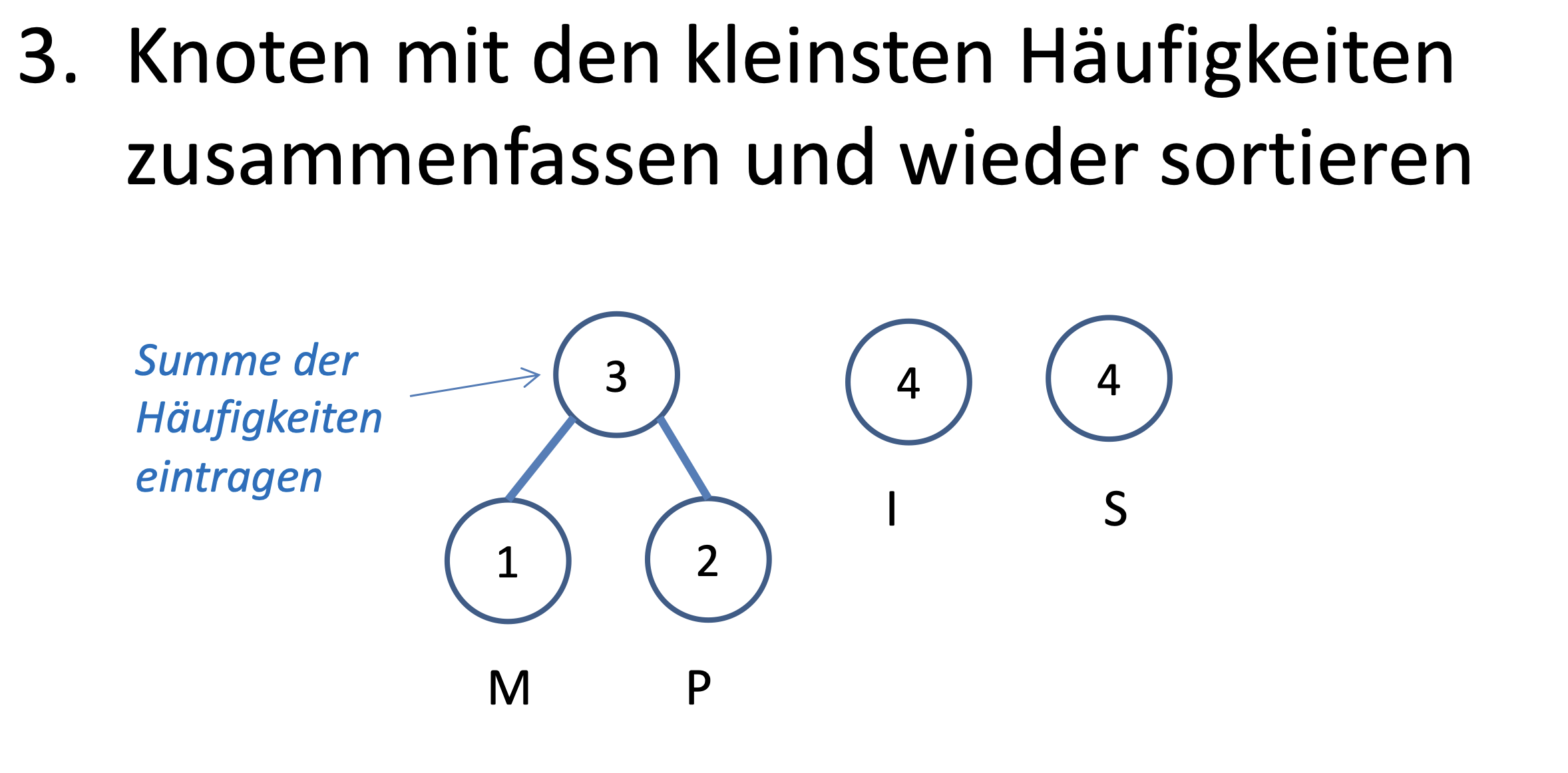

Vorgehensweise: Schritt 3

Procedure: Step 3

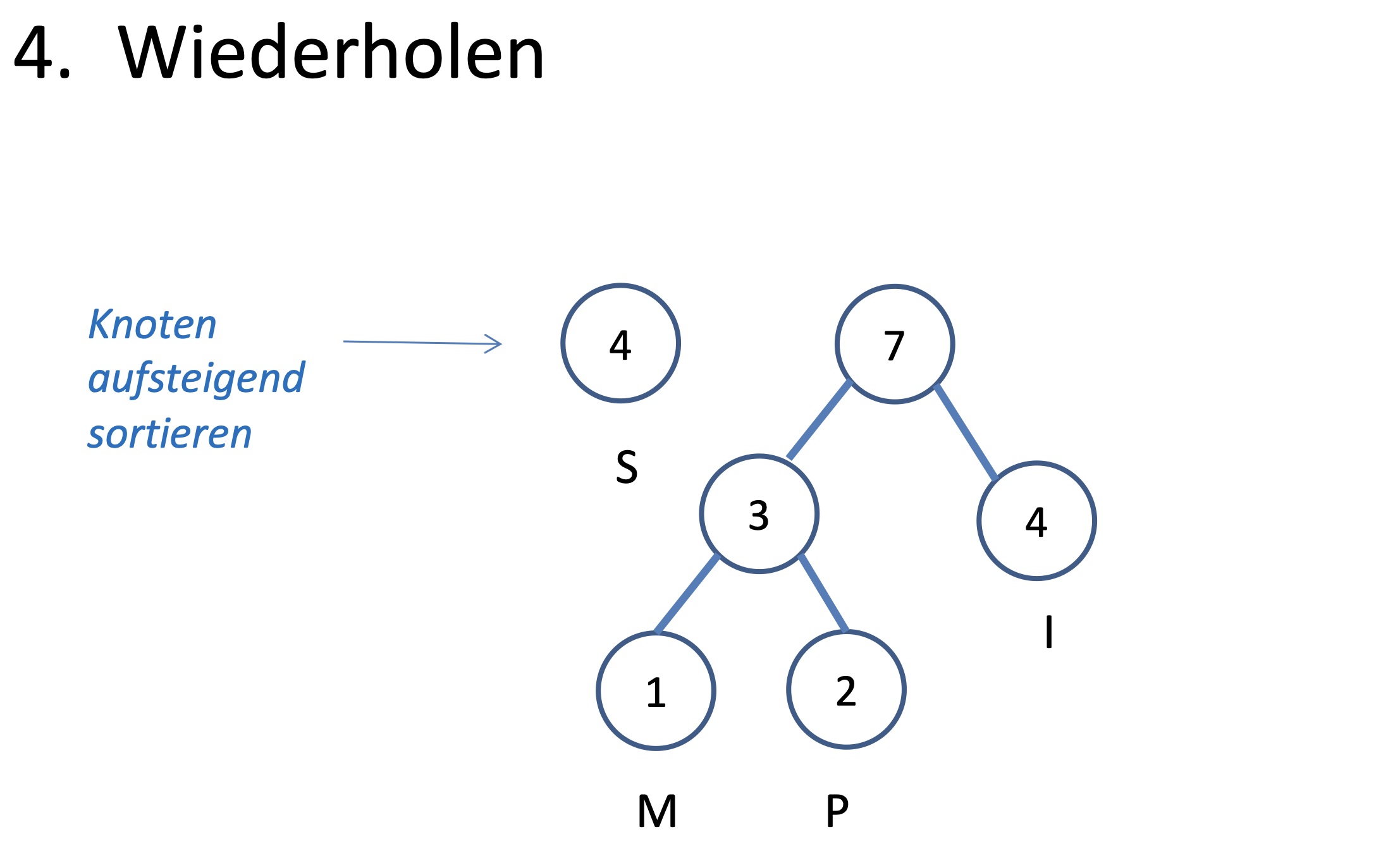

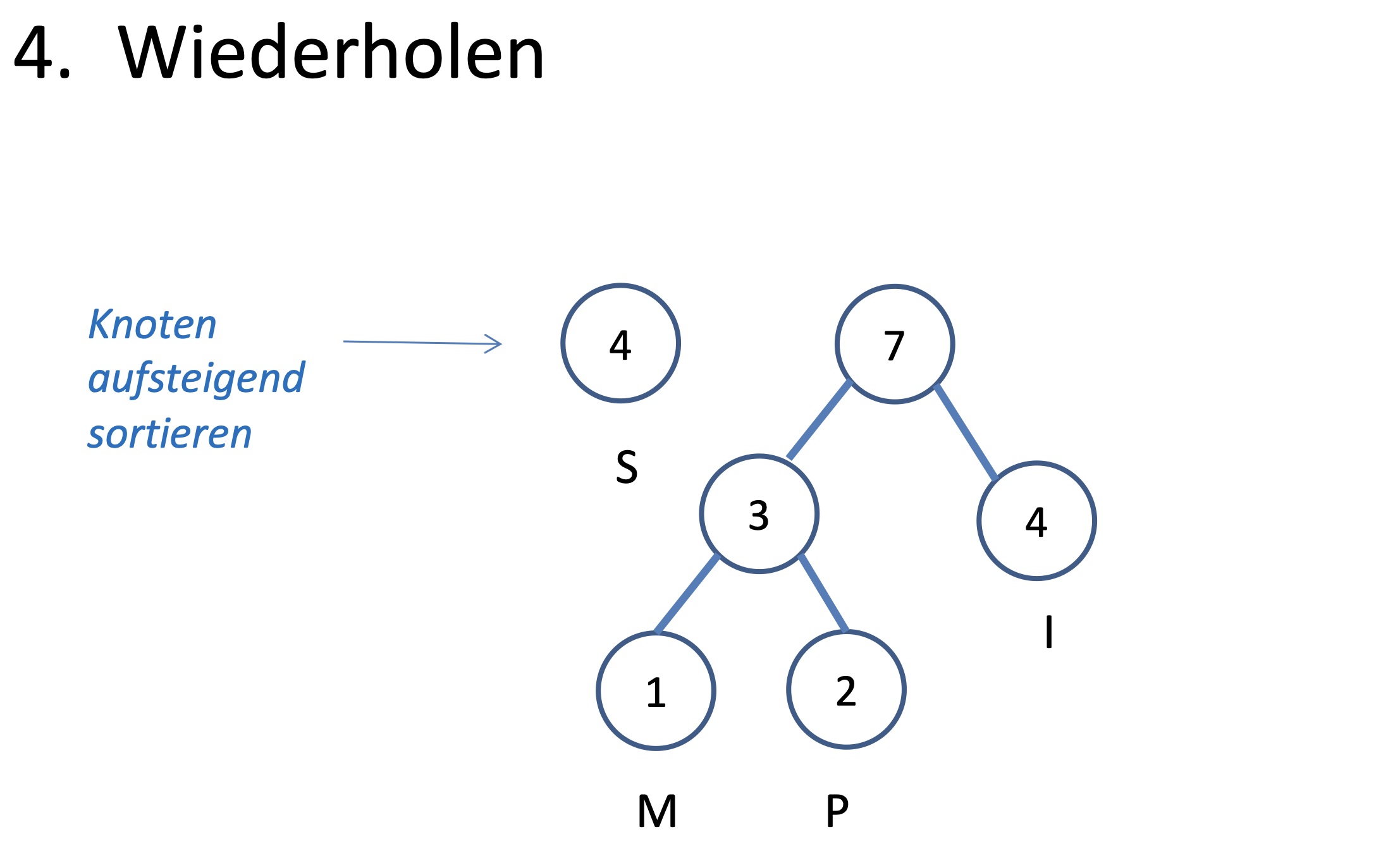

Vorgehensweise: Schritt 4

Procedure: Step 4

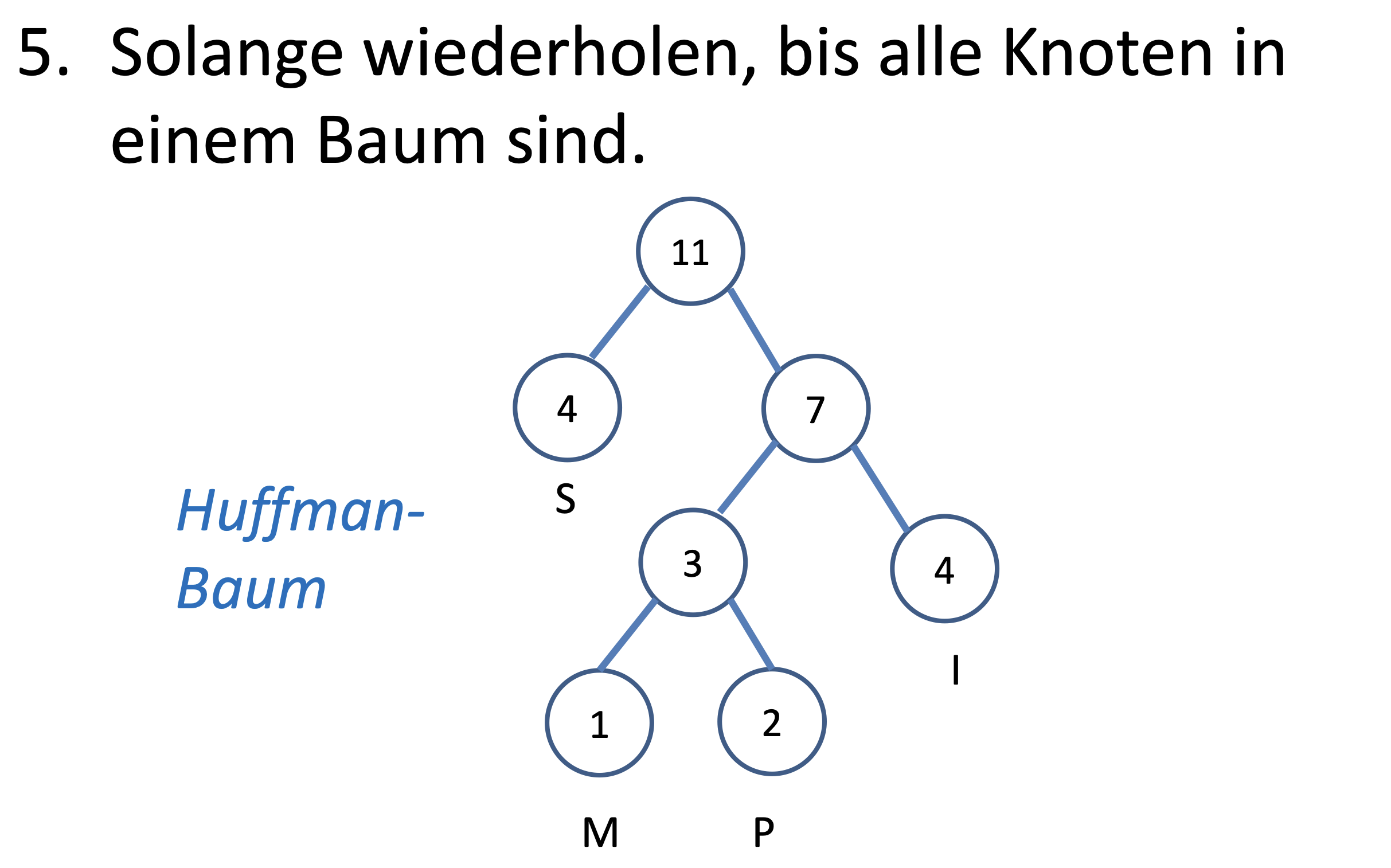

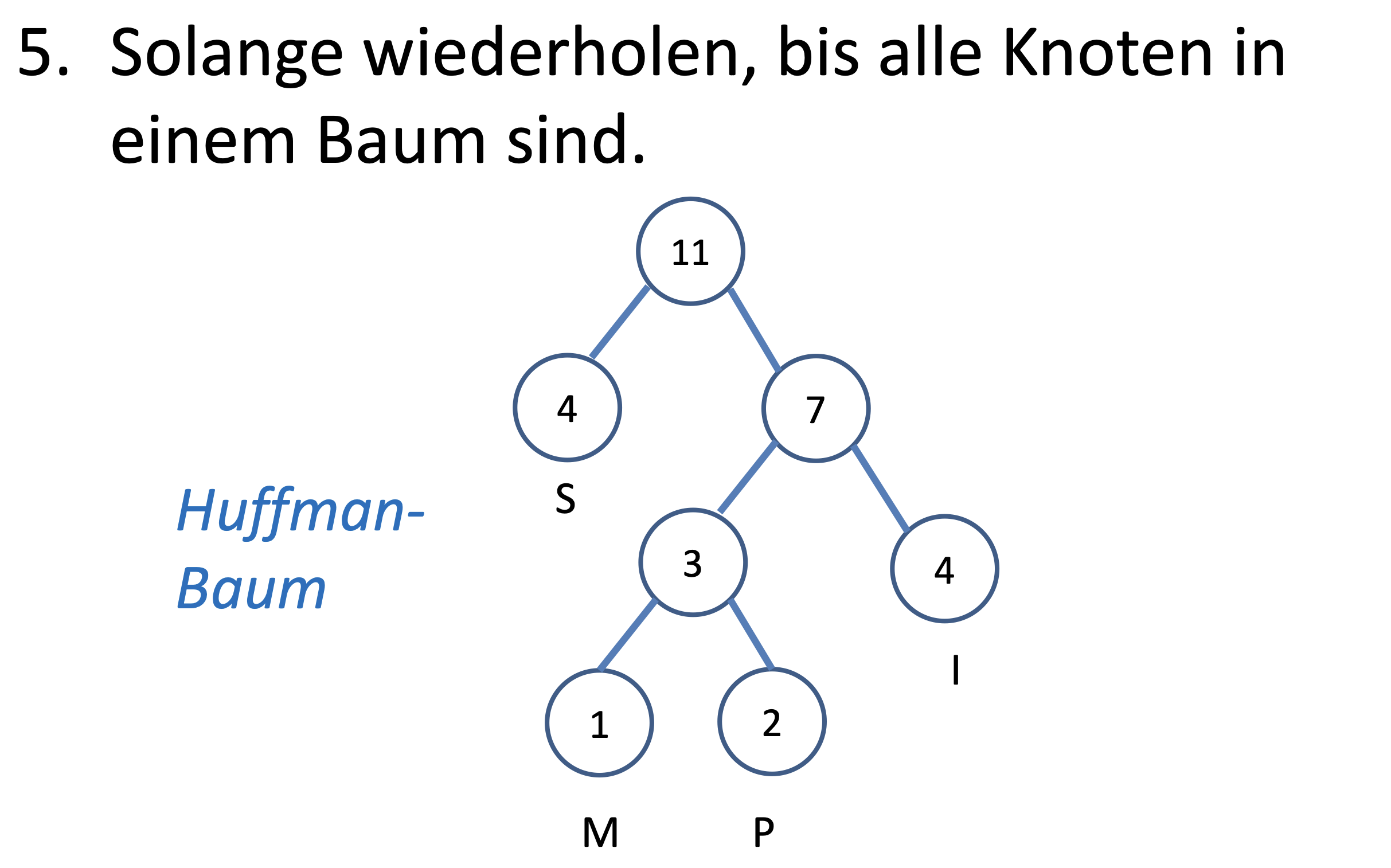

Vorgehensweise: Schritt 5

Procedure: Step 5

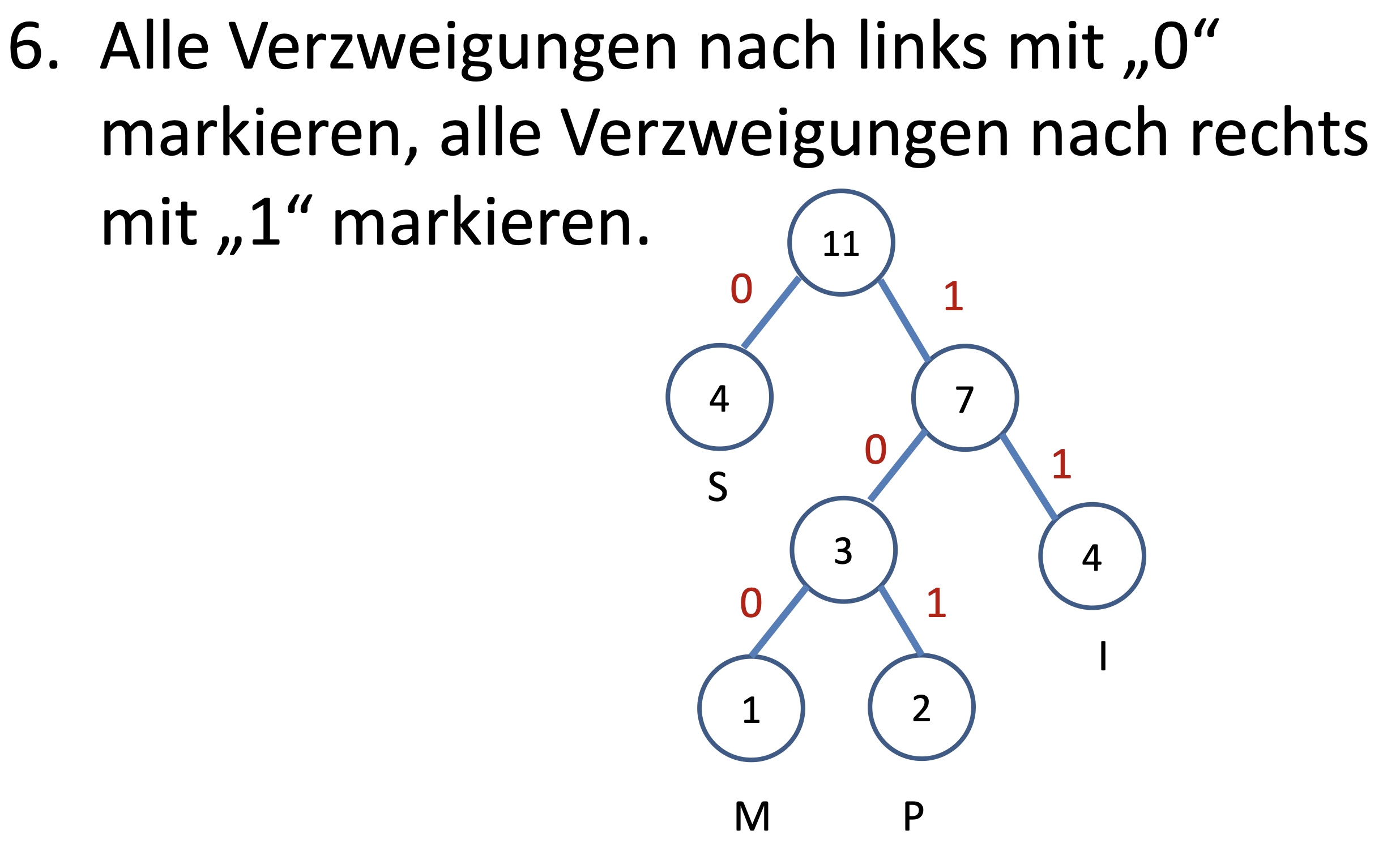

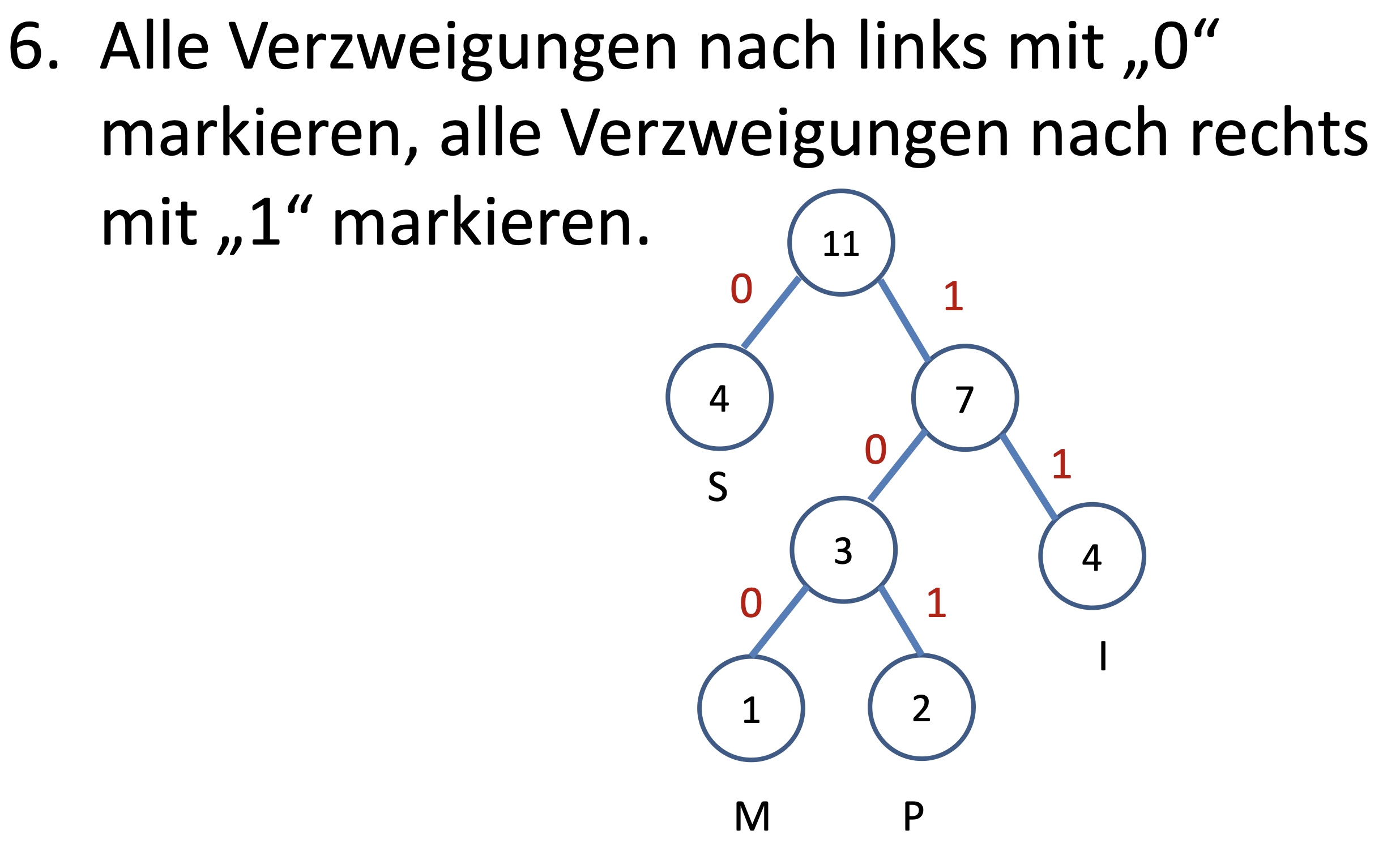

Vorgehensweise: Schritt 6

Procedure: Step 6

Vorgehensweise: Schritt 7

Procedure: Step 7

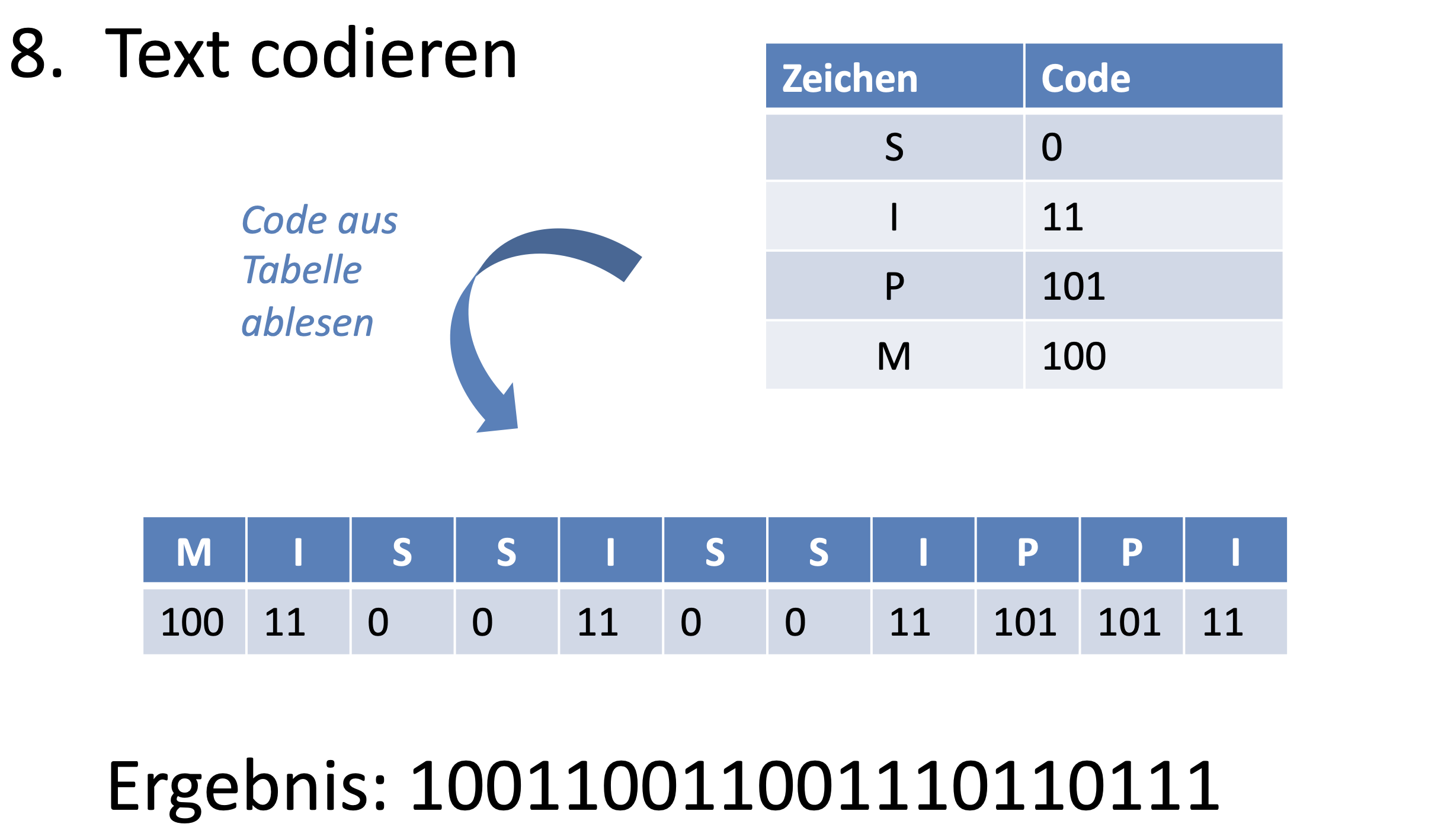

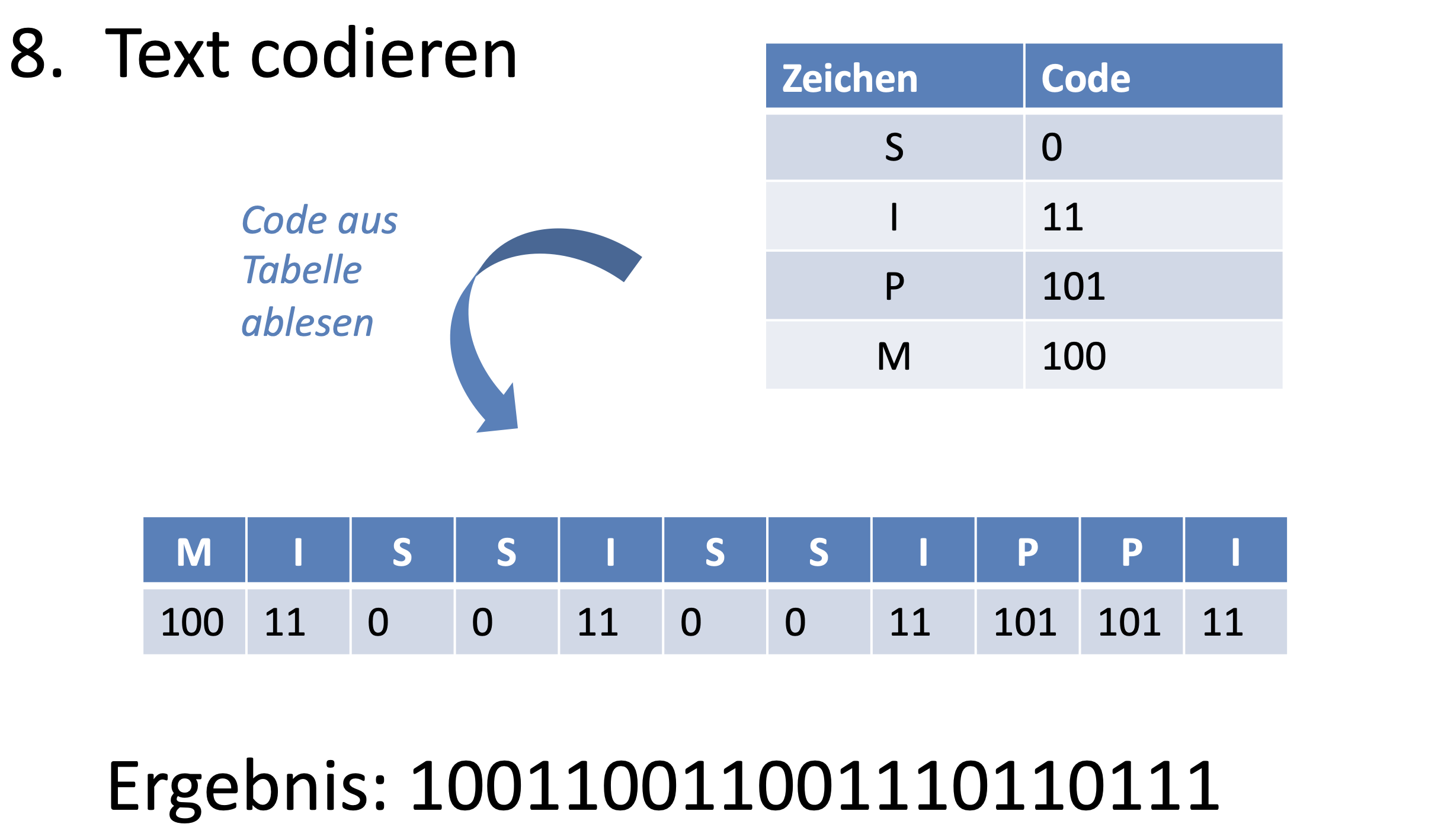

Vorgehensweise: Schritt 8

Procedure: Step 8

Vergleich: Huffman vs. ASCII-Code

Allgemein benötigen Huffman-codierte Texte ca. 2/3 des Speicherplatzes im Vergleich zur ASCII-Codierung.

Comparison: Huffman vs. ASCII Code

In general, Huffman-encoded texts require about 2/3 of the storage space compared to ASCII encoding.

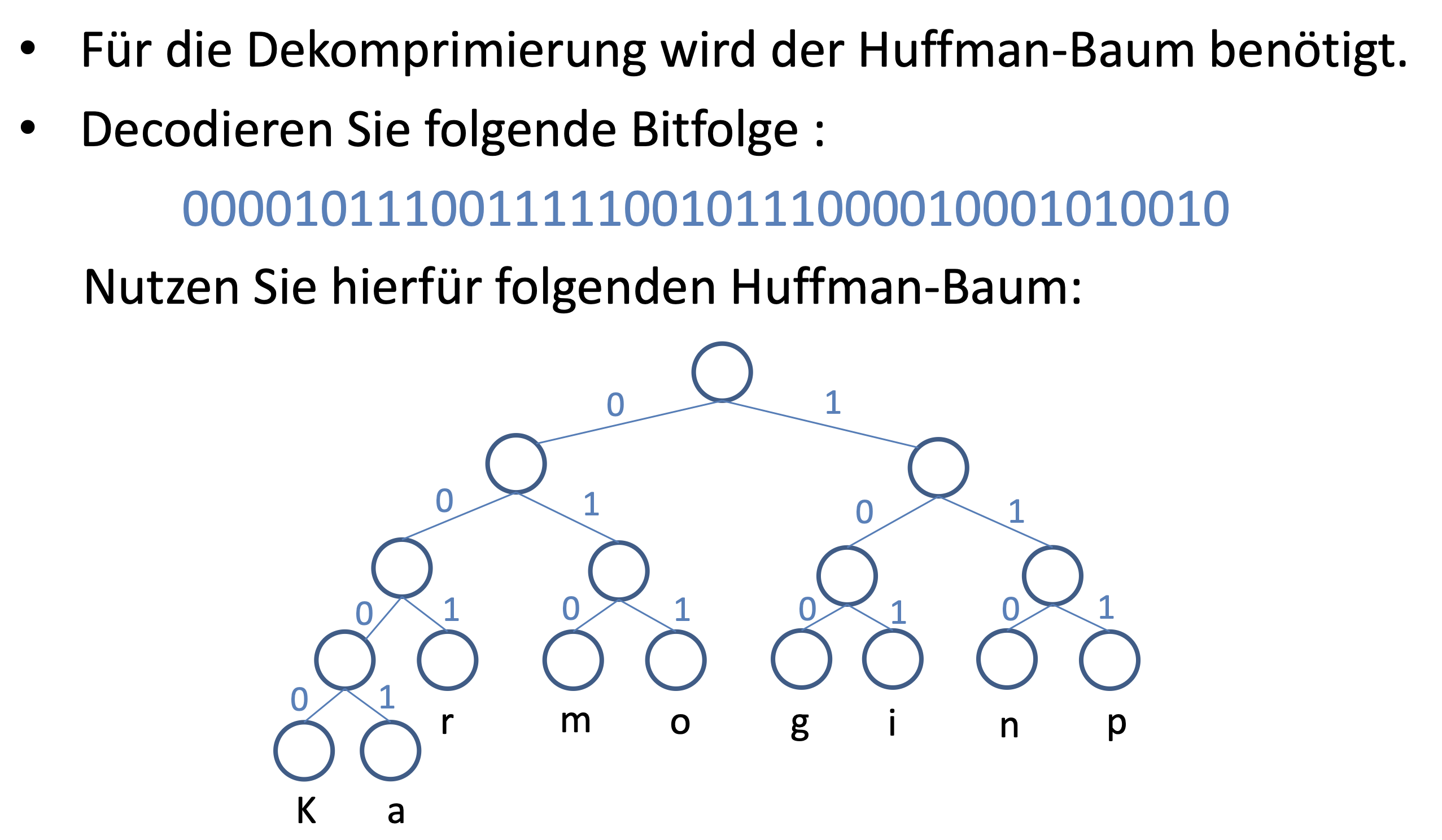

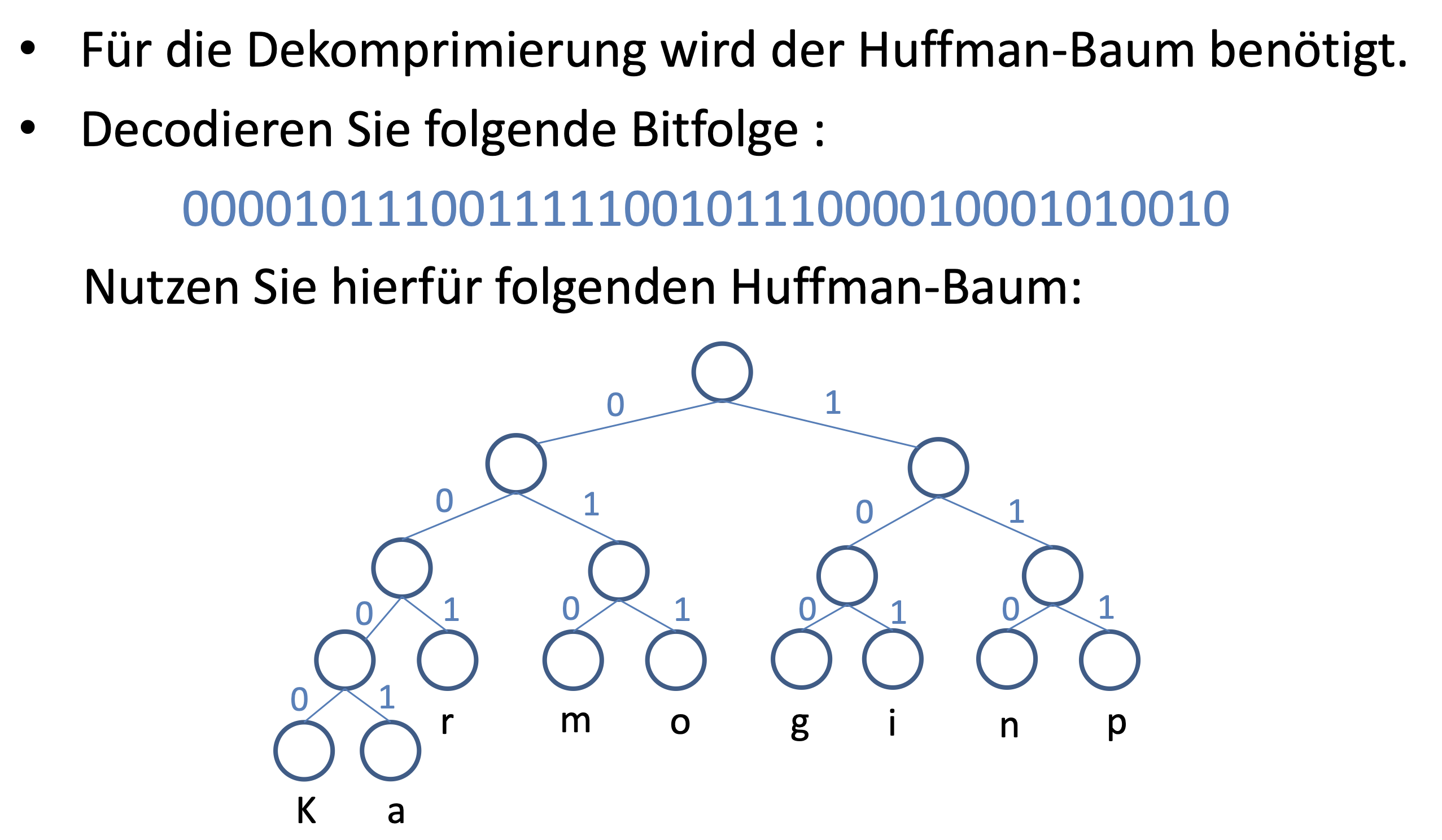

Aufgabe: Dekomprimierung

Exercise: Decompression

Ist Komprimierung eine fundamentale Idee?

Überprüfung anhand der vier Kriterien (Schwill, 1993):

Horizontalkriterium

Komprimierung findet sich in Texten, Bildern, Audio, Video, Archiven, Datenbanken, Netzwerkprotokollen …

Vertikalkriterium

Von der Grundschule (ZIP-Dateien) bis zur Forschung (Informationstheorie, Shannon)

Zeitkriterium

Von Morse (1837) über Huffman (1952) bis heute (H.265, AVIF) — bleibt relevant

Sinnkriterium

Effizienz & Platzersparnis — im Alltag verankert (Streaming, Messenger, Cloud-Speicher)

Is Compression a Fundamental Idea?

Evaluation using the four criteria (Schwill, 1993):

Horizontal Criterion

Compression appears in text, images, audio, video, archives, databases, network protocols …

Vertical Criterion

From primary school (ZIP files) to research (information theory, Shannon)

Temporal Criterion

From Morse (1837) to Huffman (1952) to today (H.265, AVIF) — remains relevant

Significance Criterion

Efficiency & space savings — rooted in everyday life (streaming, messaging, cloud storage)

Fragen?

Sitzungsreflexion

franke-lab.de/lehre/sose/fundidee/reflexion.html?sitzung=4

Artefakte & Reflexion verfassen → HTML kopieren → in Mahara einfügen

To Do's:

- e-Portfolio aktualisieren (Reflexion Sitzung 4)

- Übungsaufgaben fertigstellen

Questions?

Session Reflection

franke-lab.de/lehre/sose/fundidee/reflexion.html?sitzung=4

Write artifacts & reflection → copy HTML → paste into Mahara

To Do's:

- Update e-portfolio (reflection session 4)

- Complete exercises